Telefónica menderita serangan ransomware

Daftar Isi:

Hari ini kita mengetahui tentang serangan yang cukup signifikan pada jaringan Telefónica internal yang dikonfirmasi oleh sumber-sumber internal di perusahaan.Penyerang ini juga dapat mempengaruhi Vodafone, Santander dan Capgemini. Telefonica memberi tahu karyawannya tentang sistem alamat publik untuk mematikan komputer mereka agar Ransomware tidak menyebar ke seluruh jaringan mereka.

Telefónica menderita serangan Ransomware

Tidak diketahui persis apa yang terjadi, tetapi Telefónica telah membunyikan alarm untuk karyawannya dan beberapa karyawan atau staf membocorkan informasi tentang apa yang terjadi di jejaring sosial. Kita tahu bahwa itu adalah serangan yang cukup serius pada jaringan internal operator karena mereka memutus peralatan dari jaringan dan mematikannya, mereka juga memberikan suara peringatan kepada Pusat Data yang menggunakan jaringan mereka untuk membuat mereka tetap up to date.

Awalnya, masalahnya hanya mempengaruhi Telefónica Spanyol dan tidak hanya kantor pusat tetapi juga anak perusahaan.

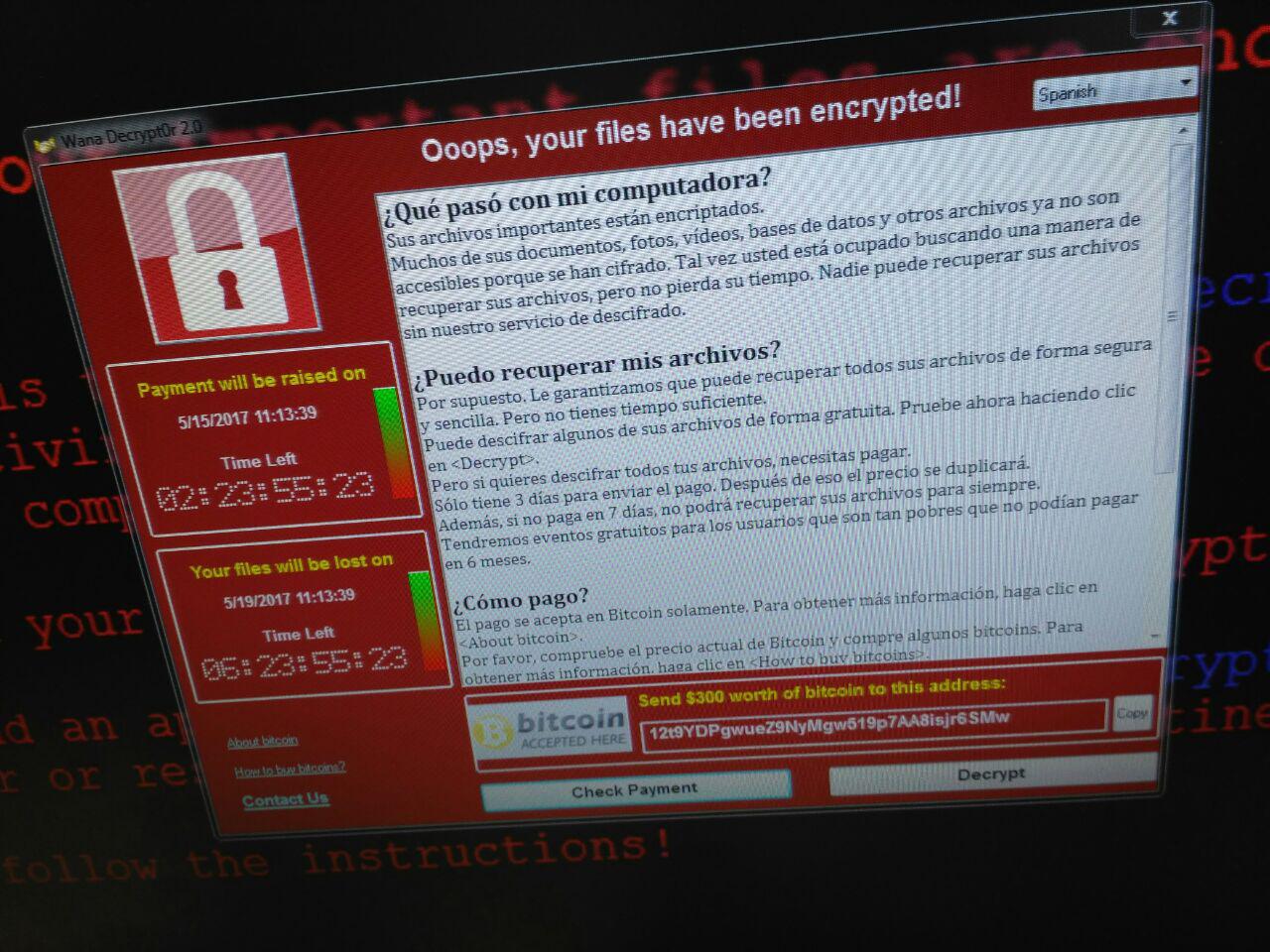

WanaDecryptor V2 adalah nama ransomware yang memengaruhi Telefónica dan perusahaan lain. WanaDecrypor menggunakan eksekusi perintah jarak jauh dengan mengambil keuntungan dari kerentanan protokol SMB yang menyebabkan malware didistribusikan ke mesin Windows lain di jaringan itu.

Sistem yang terpengaruh adalah Windows dalam versi yang berbeda seperti Windows Server 2008/2012/2016, Windows 7, Windows 8, Windows 8.1, Windows 10, Windows Vista SP2. Menurut laporan itu, kerentanan yang dieksploitasi dalam serangan dunia maya dimasukkan dalam buletin keamanan Microsoft pada 14 Maret, dan ada dokumen pendukung untuk menyelesaikan masalah yang dapat Anda lihat di sini.

Apa yang Anda lihat di foto ini adalah pernyataan yang saya lepaskan melalui telepon kepada karyawannya untuk mencegah ransomware menyebar lebih jauh. Kami telah menemukan beberapa analisis Malware ini di Hybrid Analysis dan Total Virus.

Di mana WanaDecryptor V2 diinstal?

Mulai dengan memodifikasi file untuk jalur ini:

C: \ WINDOWS \ system32 \ msctfime.ime

C: \ WINDOWS \ win.ini

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ c.wnry

C: \

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ msg \ m_English.wnry

Ubah atau tambahkan kunci berikut ke catatan:

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ IMM

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004 \ Software \ Microsoft \ Windows NT \ CurrentVersion \ AppCompatFlags \ Layers

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ CTF \ SystemShared

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ Software \ WanaCrypt0r

HKEY_CURRENT_USER \ Software \ WanaCrypt0r

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ ProfileList \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Session Manager

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ currentVersion \ Zona Waktu \ W. Waktu Standar Eropa

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Zona Waktu \ W. Waktu Standar Eropa \ Dynamic DST

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

Informasi lebih lanjut tentang Malwr

Peneliti menghentikan serangan ransomware dengan pendaftaran domain

Seorang penyelidik menghentikan serangan ransomware dengan pendaftaran domain. Cari tahu bagaimana peneliti ini menghentikan ransomware WannaCry.

Ransomware, serangan cyber jenis ini meningkat 41%

Ransomware adalah praktik umum di mana seorang peretas dapat meminta uang tebusan setelah menginfeksi PC korban.

Formula 1 mencegah serangan ransomware

Formula 1 mencegah serangan ransomware. Cari tahu bagaimana Formula 1 berhasil menghindari menjadi korban serangan ransomware.